近几年,很多电信诈骗者远涉海外作案,其中,东南亚地区是电信诈骗的重灾区。一位研究通信技术的朋友说,东南亚地区有一千多座用于电信诈骗的伪基站,专门骗中国人的钱,而且境外报案更难以追回。近几年,我国公安机关也与多国警方合作,在泰国、柬埔寨、老挝等国家抓获大量电信诈骗犯罪嫌疑人,扫荡了东南亚多处电信诈骗窝点。

新的一年,公安部也将组织全国公安机关继续保持高压严打态势,加强国际执法合作,创新打法、战法,坚决捣毁境内外诈骗窝点,切实维护人民群众财产安全和合法权益。

除了跨国作案,电信诈骗者的技术也在不断升级,有时真让我们猝不及防。前段时间有一个帖子火了,帖主“小珠桃子”称,一觉醒来发现收到上百条短信,被各种网站划走上万块钱,

不只这位受害人,一觉醒来银行卡被盗刷还背上巨额贷款的人屡见不鲜。

跟以往短信诈骗不同的是,这些受害人只是接到了很多短信验证码,但并没有进行任何错误操作,账户里的钱就被骗子凭空划走了。

前些年经过安全专家的反复提醒,我们早已对短信诈骗有了警觉,知道只要不主动转账就是安全的。但短信诈骗的技术升级了,它并不需要用户的任何操作,也许在睡梦中就把你的钱偷走了,即使警惕性再高也无济于事,我们每个人都处于危险之中。

这种新型短信诈骗出现后,我们与办案民警、网络警察、通信工程师、手机芯片专家组成了伪基站防御探讨群,对这种新型诈骗方式的技术原理进行了探讨,最近又走访了一线的办案和技术人员,终于摸清了这种新型诈骗方式的机理,在此给大家提供一个较为全面的技术分析和防范建议。

文 | 张弛 通信博士,科普作者,网名“奥卡姆剃刀”

编辑 | 李浩然 瞭望智库

来源:瞭望智库(zhczyj)

1、电信诈骗实施的关键——伪基站

我们的移动通信都是通过基站来实现,而建立一个伪基站也是电信诈骗能实施的关键。

诈骗人员设置假基站后能非法使用运营商的频率,设置与运营商网络相同的网络识别码,冒充真基站欺骗手机跟它通信,使用户手机被强制驻留到该设备上,并导致手机无法正常使用运营商提供的服务。

手机为什么会听从伪基站的调遣呢?

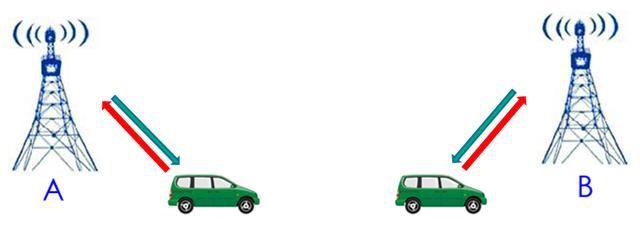

这源于基站的越区切换体制。比如,一般来说,用户的手机从A点向B点行进,A基站的信号越来越弱,B基站的信号越来越强,当B基站的信号强过A基站时,手机就与A基站断开并注册到B基站,然后由B基站继续提供服务。

这本来是保证手机在运动中可连续通话的正常技术协议,但却被诈骗分子利用了——他们把伪基站的信号搞得很强,令手机误以为已经远离了原基站,进入到新基站的覆盖范围,就跟原来的真基站断开了连接,并与这个伪基站进行了连接。

伪基站跟手机连接之后,就可以模仿任意号码发送任意诈骗短信,发送完后就释放,手机再次注册到真基站,全过程也就几秒钟,用户完全没有感觉,因为伪基站发送的来电号码就是真的,凭经验是根本无法鉴别的。

为什么会出现这样的技术漏洞呢?

这源于2G时代的GSM(全球移动通信系统),这是上世纪八十年代建立、九十年代商用的通信技术体制。

GSM体制的基站给手机提供服务之前会进行鉴权,查看手机身份是否真实,但是反过来手机却不会去验证基站的真伪,这种单向鉴权体制给伪基站提供了技术体制层面的漏洞,这就是伪基站猖獗的根源。

为什么当初不搞成双向鉴权呢?

因为上世纪八十年代的基站是高度复杂且非常昂贵的“黑科技”,科技人员考虑到了手机可能被假冒,可根本没想到基站也会被假冒。

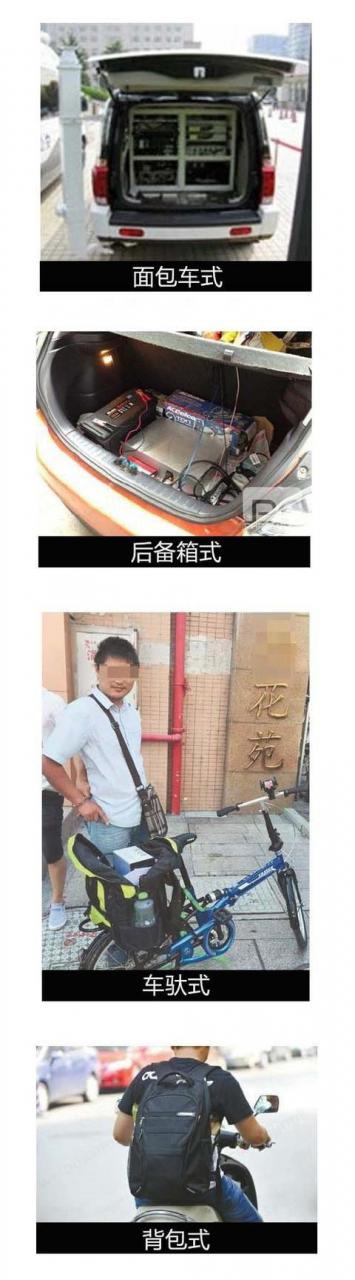

三十多年过去了,通信技术飞速发展,电子设备越来越小型化、集成化、智能化,伪基站也由车载式进化成背包式,当时的科技人员不可能预见到今天的场景。

不能跨越时空去指责科技前辈缺乏预见性,也不能让运营商背锅,因为他们没有修改协议的权利,只有严格遵守的义务。

那现在能不能打个双向鉴权的补丁呢?

很明显,并不能。这可不是重写个软件程序的事,基站硬件、底层协议、芯片电路等全都要改,而且有些GSM设备可能是二十年前建设的,运营商付出的全网升级的代价会极大,根本不可能实现。

那能不能加速推进单向鉴权的GSM体制退市呢?

这倒是能从根源上解决,可现状是,GSM退市遥遥无期,根据国际知名电信产业市场调研公司TeleGeography的调研,目前全球2G用户的规模仍占据一半以上,且2018年后的用户数量比重仍将高达42%。

2、诈骗者能轻易登录你的账号

前些年伪基站短信诈骗很猖獗,后来就有所缓解了,这其实源于两方面的原因。

一是为避免用户误解,政府机关、公安部门和运营商普遍不再通过短信发网络链接了,最多就是发个不需要反馈的告知,例如通知你本月的话费是多少,并不需要用户主动操作。

二是这两年4G基站越来越多,手机更多时候驻留在4G网络上,而4G网络具有双向鉴权机制,诈骗分子无法利用。

与此同时,手机短信也渐渐有了一个新用途,那就是网站登陆和小额资金流动的验证手段。操作银行卡客户端、支付宝、微信等,这些网站如何确定操作者就是你本人呢?除了输入密码外,最常见的方法就是短信验证,给你发一个六位的验证数码,你将该数码正确回传给网站,这就通过了验证。

验证逻辑是这样的:你的手机是实名注册的,只有你本人才能看到短信验证码,所以说能正确回传验证码的就一定是你本人,这就形成了一条完整的验证链。

而这个验证逻辑,又被诈骗分子盯上了,他们升级了伪基站,开发出了不需要你主动操作就能偷钱的新型诈骗手段。

首先,诈骗者需要获取用户手机号码。

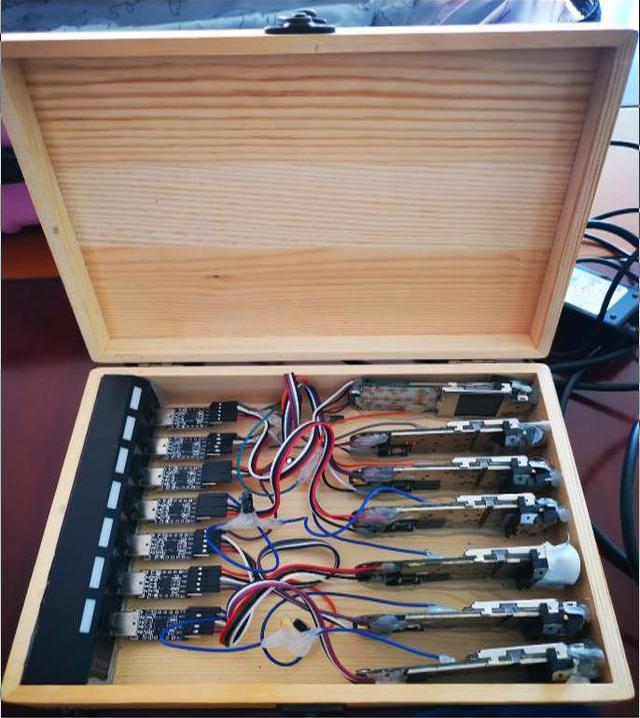

夜深人静时,诈骗分子在居民区附近偷偷设立7个频点的接收机,用来监听GSM信道的短信。

他们选择7个频点也是源于基站的蜂窝结构,为了避免同频干扰和频率的有效重复使用,每个频率周围有6个其它频率,诈骗分子同时采集这7个频率的短信,就可以将这片居民的手机一网打尽。

诈骗分子对用户短信的内容不感兴趣,他们关心的是短信中出现的电话号码。例如有一条短信是“用户您好,您号码为13912345678的手机本月话费是**元,余额**元”,诈骗分子就知道在这个小区里,有一个用户的电话号码是13912345678。

接下来,诈骗者会利用获取的手机号码登录网站。

他们会在半夜用自己的诈骗手机登录13912345678的淘宝账号,但他不知道登录密码,于是选择短信验证,接下来淘宝就给13912345678这个号码发了验证码,真正机主的手机收到了这条短信,但他正在睡觉没有察觉。

与此同时,诈骗分子的7个频点接收机也收到这个验证码,他在诈骗手机上输入了这个数码后就登录成功了。淘宝账号只是举例,登录其它网站也是这种思路。

3、趁你熟睡,诈骗悄悄展开了

之前通过前两步,犯罪分子就能得手了,然而现在运营商已经察觉到了短信中有手机号码的风险,于是使用了星号隐藏,例如139****5678。

这让诈骗分子通过监听短信内容获取电话号码变得困难重重,但道高一尺,魔高一丈,他们又发明了主动捕获用户电话号码的新手段。

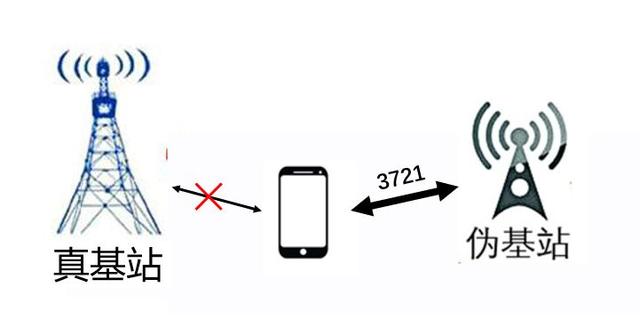

手机SIM中有个识别码叫IMSI码(国际移动用户识别码),它能对移动手机用户进行区分,IMSI码长达十多位,为了讲述方便,我们假设有张SIM卡的IMSI是3721。

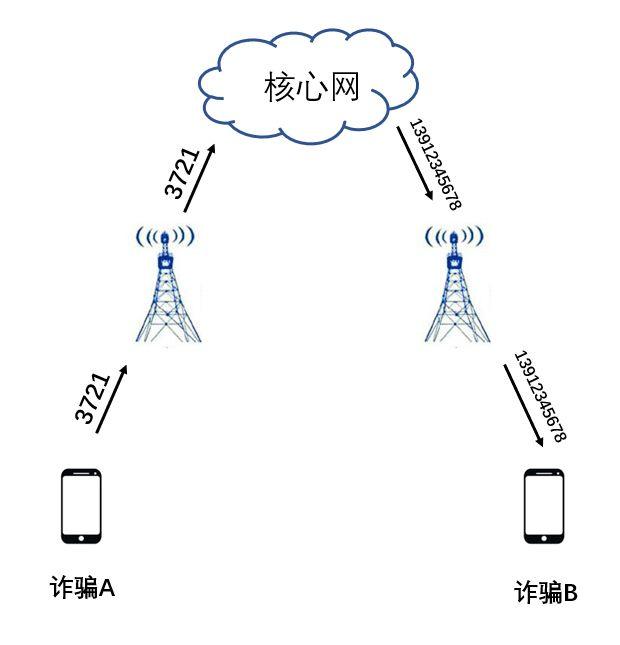

基站给用户发短信时,并不知道发出短信的那部手机电话号码是什么,只知道其IMSI码是3721,在更上一层的核心网中,才知道与IMSI码绑定的手机号码是什么。

你的手机本来注册在真2G基站上,诈骗分子用伪基站把你的手机吸引过来,你的手机就按照注册基站的标准规范把本机的IMSI码上报给伪基站”,于是你手机的IMSI就被诈骗分子拿到了。

可他们真正需要的是电话号码,这该怎么办呢?

于是,骗子把“诈骗A”手机SIM卡的IMSI码伪造成3721,然后给“诈骗B”手机拨了个电话,1秒钟后挂断。

基站只认IMSI码,于是将3721这个IMSI码上报给核心网,核心网一调数据库,发现IMSI为3721的手机号码是13912345678,于是就把这个手机号码发送给诈骗B手机,诈骗B手机上就会显示有1条未接来电,号码是13912345678。

这样,虽然手机号码变成了星号,诈骗者还是拿到了完整的手机号,你的手机从2G真基站被吸引到伪基站并泄露IMSI码也就那么几秒钟,没有任何提示,一系列诈骗活动正围绕你的手机展开,你却一无所知。

接下来又是通过前述方式获取验证码,有了验证码,网站已经认定诈骗分子就是机主本人,自然会支持他的操作。

我们有很多在线支付方式依赖于验证码,甚至邮箱、社交软件、手机APP等的登录和密码修改也跟验证码牢牢绑在一起,诈骗分子只要能收到你手机的短信验证码,轻则盗走个人信息,重则转走钱款,给我们造成损失。

以前报道短信诈骗时,经常会有“收到了短信后啥都没干,钱就被偷走了”这样的说法,其实明眼人都知道这并不属实,受害人肯定隐瞒了他主动泄露密码甚至转账的环节。

而新型短信诈骗不依靠用户的错误操作就能实现,这就可怕了!

更重要的是,传统短信诈骗虽然覆盖面广,但属于大海捞针,成功率较低。而新型短信诈骗堪比扫荡,危害更为严重。

4、“隐形人”不好抓,做好防范很重要

新型短信诈骗危害这么大,公安部门为什么不严厉打击呢?

其实公安部门早就开始打击了,也抓了不少骗子,但令人遗憾的是,抓到的都是一些较为低端的骗子。

短信诈骗早已经成为了黑色产业,网上有些不为我们所知的诈骗交流群,一帮致力于诈骗的人在此活动。这些群里往往都有个“隐形人”在群里抛出制造接收机和伪基站的教程,详尽完备到普通人都能组装成功,但最关键的技术诀窍却不轻易公开。

比如,如何将前述的“诈骗A”手机的IMSI码修改成目标手机IMSI码就是个技术诀窍,因为不能冒充目标手机的IMSI码发短信,就无法经由核心网得知目标手机的电话号码。

看国外的黑帮影片都知道,警察在扫毒行动中抓得最多的是在街头贩卖小包装毒品的贩子,而源头的毒枭很难抓到,毒品泛滥无法从源头上遏制,短信诈骗也是同理。

“隐形人”是谁?可能是正在大学教书的教授,也可能是互联网公司的安全专家,也可能是我们身边某个不起眼的人……他躲在暗处操纵着这个黑色产业,非常善于隐匿自己,发个帖子会在全球各地跳转很多代理服务器,像美剧《绝命毒师》里的老白那样难以追踪。

“隐形人”目前还难以抓获,短信诈骗依然猖獗,我们应该去了解真相,并根据自己的现实情况采取有效防范措施,笔者总结了一下,大致有以下几条。

首先需要说明的是,对于电信用户来说,相对风险较小。

新型短信诈骗的核心是2G的GSM体制,电信没有采用GSM体制,使用GSM体制的是移动和联通。

相对来说,移动用户对GSM的依赖比联通更大些,因为联通用户在4G基站信号弱时,往往会退回到3G的WCDMA,而不是2G的GSM。

但这也不能一概而论,某些省份的情况正好相反,总之移动和联通用户都有风险,不能存在侥幸心理。

其次,晚上尽量保持手机关机状态。

白天接到一连串来自不同网站的短信验证码后,都会引起我们的警觉,诈骗分子通常都会选择深夜作案,所以说最有效的防范措施其实就是睡觉时关机。

关机后,即便诈骗分子能获取你的手机号码,并用短信验证码方式尝试登录网站,但基站在发短信前会检查你手机的状态,发现手机关机了,那条短信就不发了,等监测到手机开机后再发。第二天等我们开机收到短信,诈骗分子一般也就收工了。

万一碰到个白天也干活的诈骗分子呢?

应对措施就是,收到奇怪的短信验证码后马上关机十分钟。诈骗分子是批量操作的,在你这里受阻后就会转向下一个,不会只跟一部手机死磕。

如果担心无法跟家人取得联系而不想关机也没问题,可以把手机调到飞行模式并打开Wi-Fi开关,通过Wi-Fi登录社交软件,让你的家人依然能连联系上你。

再次,尽量不使用危险的双卡搭配。

防范这类短信诈骗的核心思路就让手机尽量处于4G网络中,轻易不要退回到2G的GSM。但现在很多人使用了廉价的高速上网SIM卡并将之放在了主卡槽,用它的流量上网,把打电话发短信常用的SIM卡放入了副卡槽。

由于多数手机并不支持双4G,那张绑定了银行卡、支付宝和微信的常用SIM卡就可能会长期处于2G状态,这种配搭非常普遍,同时也非常危险。

所以,如果使用双卡手机,也尽量不要把与银行卡、支付宝、微信等绑定的SIM卡放在不具备4G功能的第二卡槽。

最后,可以使用搭载具备安全功能芯片的手机。

有些国产手机所搭载的芯片已具备了防伪基站的功能。这种芯片能通过智能识别网络环境,在保证用户通信功能的情况下,尽可能使用户手机驻留在3G或4G网络,减少在高风险2G网络下驻留的情况,从而保障用户安全。

即便手机需要驻留在高风险的2G网络,这种芯片也能通过相关技术识别2G伪基站,屏蔽非正常基站的连接,依然能有效规避短信诈骗的风险。